Obwohl die .de-Domainzone laut DE-CIX weitgehend vom gestrigen Hackerangriff gegen alle 13 Rootserver verschont wurde, haben zahlreiche Kunden fast aller deutschen Internetprovider keinen Zugriff mehr auf das Internet.

Am härtesten traf es den Rootserver L von ICANN und den vom US-Verteidigungsministerium betriebenem Rootserver G, welche während und nach dem Angriff praktisch unereichbar waren.

Durch diese Ausfälle wurde logischerweise auch das Domain Name System (DNS) in Mitleidenschaft gezogen, da die DNS Anfragen unter anderem auf die Rootserver G und L nicht verarbeitet werden konnten. Das DNS spielt eine der zentralsten Rollen im Internet, da es die Internetadressen (Domains) in die zugehörigen IP-Adressen umwandelt.

Provider, deren benutzte Backbones (in Dt. meist Telekom) an ein DNS-Netz angeschlossen sind, welches von den Ausfällen betroffen ist, können ihren Kunden durch Umroutung helfen. Auf Anfrage sollte dies geschehen.

Wer hinter diesen Angriffen steckt ist bislang noch unklar, Spekulationen gehen aber in Richtung Asien, da weite Teile des asiatischen Netzes an die Rootserver G und L angebunden sind.

Die KIOXIA Europe GmbH, ein weltweit führender Anbieter von Speicherlösungen, hat heute die Einführung der SD-Speicherkartenserie EXCERIA G2 bekannt gegeben....

Hobbyhandwerker sind begeistert von ihren Elektrowerkzeugen. Das Multimeter steht dabei im Schatten von Bohrmaschinen und Schleifgeräten und erhält wenig Beachtung....

Wie Speicherspezialist Western Digital mit der WD_BLACK SN770M NVMe SSD (Test), bietet auch Mitbewerber Seagate eine M.2 2230-Lösung für Handheld-Gaming-PCs...

ZOWIE, die eSports-Marke von BenQ, führt mit der ZOWIE U2 eine neue kabellose Gaming Maus für professionelle eSportler und ambitionierte...

TEAMGROUP stellt das T-CREATE EXPERT R31 3-in-1 Kartenlesegerät vor, das speziell für die vielfältigen Anforderungen an den Dateitransfer in der...

Mit der FireCuda 520N bietet Seagate eine Upgrade-SSD für Gaming-Handhelds wie Valve Steam Decks, ASUS ROG Ally, Lenovo Legion Go, Microsoft Surface und andere an. Wir haben die kompakte M.2 2230 SSD getestet.

Mit der EXCERIA PLUS G3 bietet KIOXIA eine Consumer-SSD mit PCI Express 4.0 x4 Interface an. Wir haben uns das 2-TB-Modell der Serie, basierend auf BiCS5-Flashspeicher, im Test genau angesehen und verglichen.

KIOXIA bietet mit der EXCERIA PRO einen Serie interner PCIe Gen4 SSDs an, die für Kreative, Gamer und Profis konzipiert ist. Wir haben uns im Praxistest das 2-TB-Modell der Familie zur Brust genommen.

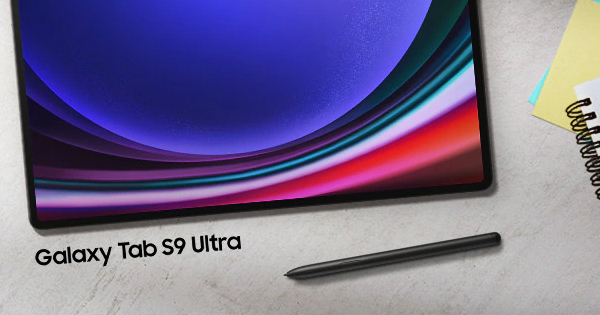

Vergangenen Sommer präsentierte Samsung die neue Galaxy Tab S9 Familie mit Dynamic AMOLED-Displays und der Qualcomm Snapdragon 8 Gen2 Plattform. Wir haben uns das S9 Ultra in einem Kurztest angesehen.