Backdoor-Trojaner, die Remote-Befehle ausführen können, sind ein wichtiges Thema in der IT-Sicherheitsszene. Insbesondere dann, wenn diese auf das Betriebssystem Linux abzielen. Denn dieses wird auch gerne von größeren Unternehmen, Regierungen, der Verwaltung oder anderen Organisationen eingesetzt. Im April 2016 haben die Virenanalysten von Doctor Web gleich mehrere gefährliche Trojaner mit Fernzugriffsfunktionen entdeckt. Dazu gehören Linux.BackDoor.Xudp.1, Linux.BackDoor.Xudp.2 und Linux.BackDoor.Xudp.3.

Das erste Glied in der Infizierungskette ist eine ELF-Datei. Sobald sie heruntergeladen wurde, wird der Nutzer beim Starten der Applikation nach Root-Rechten gefragt. Werden diese gewährt, installiert sich zunächst der darin verborgene Linux.Downloader.77. Dieser ist in der Lage, Angriffe, die auf dem Versenden von UDP-Paketen beruhen, durchzuführen oder selbständig andere Malware herunterzuladen.

Daneben lädt der Trojaner vom Server der Cyber-Kriminellen ein weiteres Skript (Linux.Downloader.116) herunter und startet es. Dieses dient zum Download des Linux.BackDoor.Xudp.1, speichert ihn als /lib/.socket1 oder /lib/.loves ab, platziert ihn im Autostart-Verzeichnis /etc/ als rc.local und stellt das automatische Starten des Schädlings im Cron-Zeitplan sicher. Darüber hinaus wird der Inhalt von iptables geleert. Nachdem Linux.BackDoor.Xudp.1 gestartet wurde, entschlüsselt er seine Konfigurationsdaten und übermittelt Informationen vom infizierten Endgerät an den Server der Cyber-Kriminellen.

Danach startet er drei unabhängige Protokolle. Erster Schritt über HTTP: der Trojaner versendet eine Nachricht, dass er gestartet wurde und erhält einen Schlüssel zur Kodierung von Nachrichten, Serverdaten und Portnummern. Anschließend sendet Linux.BackDoor.Xudp.1 in einem definierten Zeitintervall Anfragen für mögliche Befehle an den Server. Dieser Algorithmus dient wahrscheinlich zum Update des Schädlings. Alle eingehenden Befehle sind verschlüsselt und können nur durch einen speziellen Algorithmus des Trojaners entschlüsselt werden. Im zweiten Schritt erwartet Linux.BackDoor.Xudp.1 Befehle via UDP vom Server. Im dritten Schritt versendet der Schädling schließlich Nachrichten an den Server, dass er immer noch aktiv ist.

Unter den Befehlen, die Linux.BackDoor.Xudp.1 ausführen kann, sind u.a. das ständige Versenden von Anfragen, DDoS-Angriffe und willkürliche Aktionen auf einem infizierten PC. Linux.BackDoor.Xudp.1 ist unter anderem auch in der Lage, Ports im definierten Bereich von IP-Adressen zu scannen oder Dateien auf Befehl zu starten. Außerdem haben die Virenanalysten von Doctor Web herausgefunden, dass dieser Trojaner ständig verbessert und upgedatet wird.

Die Trojaner Linux.BackDoor.Xudp.2 und Linux.BackDoor.Xudp.3 sind verbesserte Versionen von Linux.BackDoor.Xudp.1, die sich u.a. durch Namen, den Umfang von versendeten Daten und auszuführenden Befehlen unterscheiden.

Die Crucial T710 ist die mittlerweile dritte Generation PCIe Gen5 Drives von Micron und tritt in die Fußstapfen der bisherigen...

KIOXIA bietet ab sofort Muster seiner neuen Embedded-Flashspeicher im UFS (Universal Flash Storage)-Format 4.1 an. Das Unternehmen untermauert damit seine...

Die Welt der Sportwetten ist vielfältig und bietet zahlreiche Möglichkeiten, das Lieblingsteam oder den Favoriten zu unterstützen. Eine sichere und...

Kingston hat bekannt gegeben, dass sie das bisherige Modell 2280 um einen neuen Formfaktor ergänzt hat: NV3 PCIe 4.0 NVMe...

Solid State Drives, kurz SSDs, sind Applikationen zur Anders Speicherung von Daten. Sie haben keine beweglichen Teile und ermöglichen somit...

Mit der T710 SSD stellt Crucial seine 3. Generation PCI Express 5.0 SSDs vor. Die neuen Drives bieten bis zu 14.900 MB/s bei sequentiellen Zugriffen und sind ab sofort erhältlich. Wir haben das 2-TB-Modell ausgiebig getestet.

Mit der XLR8 CS3150 bietet PNY eine exklusive Gen5-SSD für Gamer an. Die Serie kommt mit vormontierter aktiver Kühlung sowie integrierter RGB-Beleuchtung. Wir haben das 1-TB-Modell ausgiebig getestet.

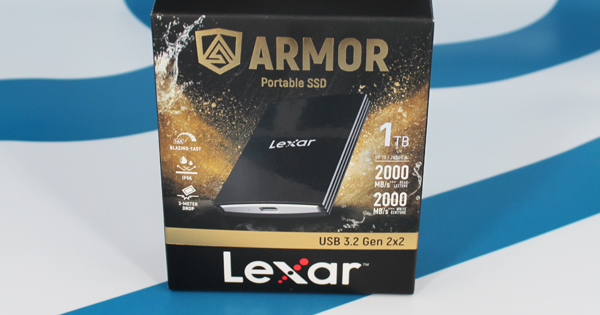

Die Armor 700 Portable SSD von Lexar ist gemäß Schutzart IP66 sowohl staub- als auch wasserdicht und damit perfekt für den Outdoor-Einsatz geeignet. Mehr dazu in unserem Test des 1-TB-Exemplars.

Mit der T-FORCE Z540 bietet Hersteller TEAMGROUP eine schnelle PCIe Gen5 SSD mit bis zu 4 TB Speicherkapazität an. Wir haben uns das 2-TB-Modell im Test angesehen und z.B. mit anderen Gen5-Drives verglichen.